Stuxnet aj dodnes najpremyslenejším kyber útokom v histórii

- Dokázal, že počítačové vírusy môžu napáchať oveľa väčšie škody, než si mnohí myslia.

- Dokázal, že počítačové vírusy môžu napáchať oveľa väčšie škody, než si mnohí myslia.

Dňa 16. júla 1945 Spojené štáty odpálili úplne nový druh zbrane, atómovú bombu a navždy tým zmenili svet. V roku 2009 niekto uskutočnil nový útok. Išlo o škodlivý počítačový program, vírus.

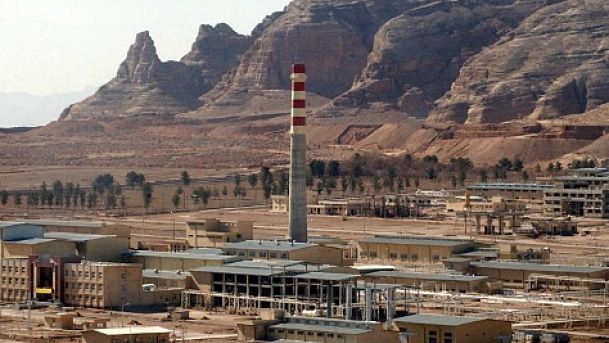

Bol navrhnutý, aby zasiahol len jeden veľmi špecifický cieľ: počítače, ktoré riadili iránske jadrové zariadenie v Natanze, kde krajina podľa medzinárodných orgánov pracovala na tajnom programe jadrových zbraní.

Podzemná základňa s 2,5m hrubými betónovými stenami, 25 000m2chodieb, niekoľkými budovami schopnými odolávať ťažkému bombardovaniu – tak vyzerá iránske, prísne tajné, nukleárne laboratórium v Natanze. Sú v ňom tisíce odstrediviek produkujúcich nízko obohatený urán. Tento proces je riadený pomocou programovateľných automatov, známych ako PLC prepojených s výkonnými počítačmi. Celé desaťročia bol Natanz prísne strážený a zdalo sa, že sa doň nik cudzí nedokáže dostať. Teda, nik okrem Stuxnetu.

foto:haaretz.com

Do zariadenia ho dostal iránsky dvojitý agent. Stuxnet bol naprogramovaný, aby prinútil odstredivky na obohacovanie uránu otáčať sa rýchlejšie ako by sa mali, čo nakoniec viedlo k ich poškodeniu. Jeho obete nemali šancu ho zastaviť. V skutočnosti najprv ani nevedeli, že výpadky a problémy s odstredivkami boli spôsobené počítačovým vírusom. Útok bol tak dobre premyslený, že vírus nepozorovane pracoval niekoľko mesiacov.

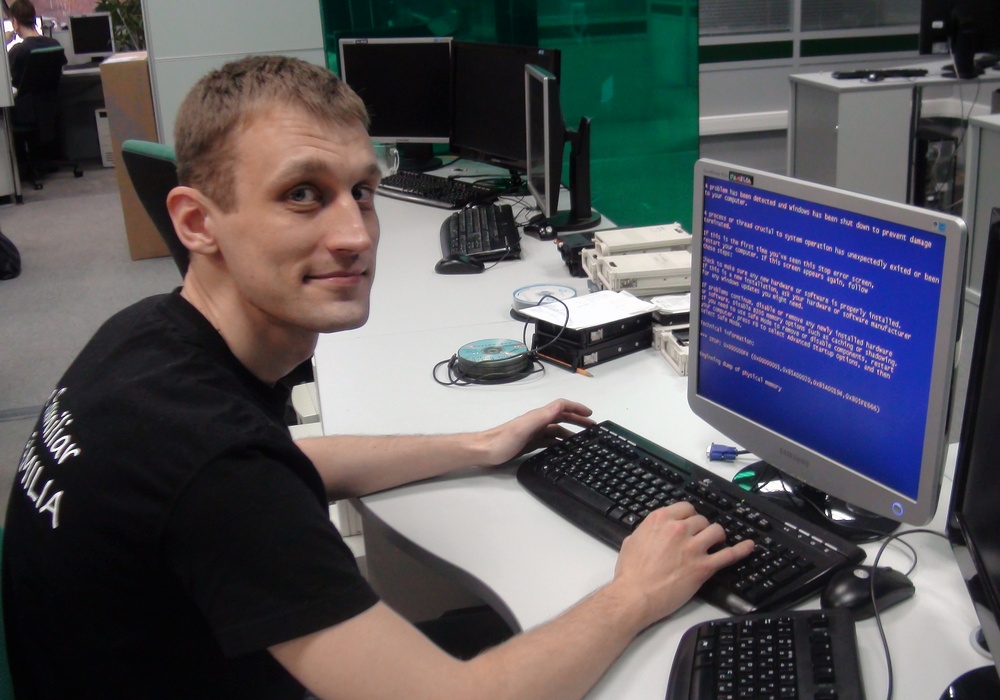

V roku 2010 si inžinieri všimli divné správanie zariadení v laboratóriu – odstredivky sa jedna po druhej doslova rozpadali, ale softvér nezobrazoval žiadne varovania. Počítače, bežiace na operačnom systéme Windows, mali nainštalované všetky bezpečnostné certifikáty a iránsky personál bol bezradný, nevedel, čo sa deje. Jeden miestny expert na kyber bezpečnosť kontaktoval svojho kolegu Sergeja Ulasena, programátora z Bieloruska, ktorý bol v tom čase na vidieku na svadbe, stovky kilometrov od civilizácie.

Sergej neskôr v rozhovore povedal: “Všetci ostatní hostia oslavovali, tancovali a veľa pili, zatiaľ čo ja som celý čas poskytoval naliehavú technickú a psychologickú podporu chlapíkovi z blízkosti Teheránu.”

V tej dobe si Sergej spolu so svojim kolegom nebol vedomý toho, že práve objavil Stuxnet – kybernetickú zbraň, ktorá bola údajne vyvinutá pre spomalenie a sabotovanie iránskeho jadrového programu. Dešifrovanie jeho kódu zabralo celé mesiace.

foto: eugene.kaspersky.com

Používal takzvanú „zero-day“ zraniteľnosť, čiže bol schopný preniknúť ochrany aktualizovanej verzie Windows. Vírus sa cez lokálnu sieť rozšíril v priebehu niekoľkých sekúnd a s použitím sofistikovaného maskovacieho algoritmu zostal skrytý v pamäti počítača. Jeho súčasťou bola aj funkcia pre pripojenie k vzdialenému serveru, od ktorého mohol prijímať ďalšie príkazy. Bezpečnostný svet zostal z prepracovanosti Stuxnetu v nemom úžase. Dovtedy nikto nič podobné nevidel. Je zrejmé, že všetci boli zvedaví, kto by mohol byť zodpovedný za tento ničivý vírus. Ale autor Stuxnetu zostáva v anonymite a o pôvode vírusu aj dnes, desať rokov od jeho odhalenia, existujú len špekulácie.

zdroj titulnej fotky: eugene.kaspersky.com

Čítaj viac z kategórie: Zaujímavosti